FBI führt "Backdoor"-Durchsuchungen bei US-Bürgern durch: ohne Haftbefehl oder hinreichenden Anfangsverdacht

Mit der Forderung für Verschlüsselungs-Backdoors verlangen Politiker nicht von uns, zwischen Sicherheit und Privatsphäre zu wählen. Sie verlangen von uns, keine Sicherheit zu wählen.

FBI-Backdoor

In den USA ist die NSA für ihre immense Überwachungsmacht bekannt. Weniger bekannt ist, dass das FBI problemlos auf NSA-Daten zugreifen kann, auch um gegen US-Bürger zu ermitteln. Abschnitt 702 erlaubt es dem FBI, Ausländer ohne richterliche Anordnung auszuspionieren, um Verbrechen und Terroranschläge zu verhindern. Allerdings werden auch Chatnachrichten, Telefonanrufe, SMS und E-Mails von US-Bürgern, die mit einem Ausländer kommunizieren, überwacht und in einer Datenbank gespeichert, die das FBI, die CIA und die NSA ohne Durchsuchungsbefehl durchsuchen können.

Abschnitt 702 läuft jedoch Ende Dezember aus, es sei denn, der Kongress verlängert diesen.

Nun wollen die Republikaner der Schnüffelei des FBI durch die Hintertür ein Ende setzen und schlagen ein Gesetz vor, das den Zugriff auf die riesige Datenbank, die im Rahmen des Foreign Intelligence Surveillance Act (FISA) ausgehoben wurde, nur mit richterlicher Anordnung gestattet.

Doch das FBI ist nicht zufrieden. FBI-Direktor Christopher Wray sagt:

"Ein Erfordernis für einen Durchsuchungsbefehl käme einem De-facto-Verbot gleich, weil Abfrageanträge entweder nicht den rechtlichen Standard erfüllen würden, um eine gerichtliche Genehmigung zu erhalten; oder weil, wenn der Standard erfüllt werden könnte, dies nur nach der Ausgabe knapper Ressourcen, der Einreichung und Prüfung eines langwierigen Rechtsantrags und dem Verstreichen einer beträchtlichen Zeit geschehen würde - die die Regierung in der Welt der sich schnell entwickelnden Bedrohungen oft nicht hat."

Mit anderen Worten: Die meisten FBI-Durchsuchungen nach Abschnitt 702 zur Ermittlung gegen US-Bürger werden nicht durch einen hinreichenden Verdacht gestützt. Dies allein sollte ausreichen, um das FBI davon abzuhalten, diese Hintertür zu nutzen.

Durchsuchungen der NSA-Datenbank durch das FBI ohne Durchsuchungsbefehl sind ein weiterer Beweis dafür, warum Hintertüren zur Verschlüsselung die Sicherheit und das Recht auf Privatsphäre aller untergraben würden.

Mit ihrer Forderung, die Verschlüsselung zu brechen, fordern die Politiker uns nicht auf, zwischen Sicherheit und Privatsphäre zu wählen. Sie verlangen von uns, dass wir uns für keine Sicherheit entscheiden.

Verschlüsselungshintertüren

Was ist eine Verschlüsselungs-Backdoor?

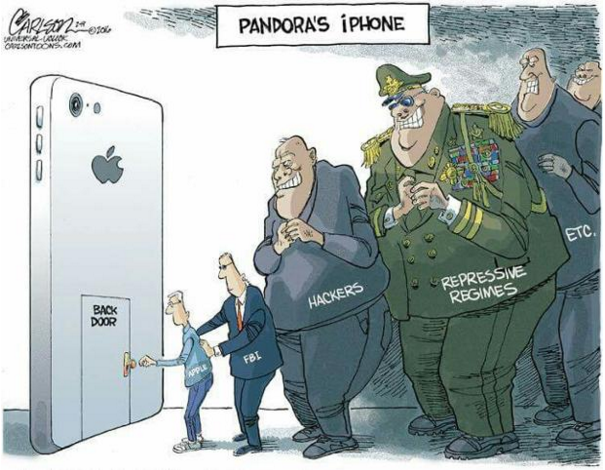

Hintertüren für die Verschlüsselung funktionieren wie ein Universalschlüssel. Dieser Schlüssel soll nur für die "guten" Leute zugänglich sein, zum Beispiel für die Strafverfolgung. Das Problem: Erstens gibt es keine Garantie, dass die "Guten" wirklich die Guten sind. Und zweitens besteht immer die Gefahr, dass ein Dritter Zugang zum Universalschlüssel erhält.

Verschlüsselung schützt uns vor einer Vielzahl von Bedrohungen.

Mit ihrer Forderung nach Hintertüren zur Verschlüsselung wollen die Politiker uns gegen eine Bedrohung verteidigen - Kriminelle, einschließlich Terroristen - und dabei eine ganze Reihe von Bedrohungen außer Acht lassen, vor denen uns die Verschlüsselung schützt: Die Ende-zu-Ende-Verschlüsselung schützt unsere Daten und unsere Kommunikation vor Angreifern wie Hackern, ausländischen Regierungen und Terroristen.

Ohne sie wären Dissidenten in China nicht in der Lage, online zu kommunizieren, ohne verhaftet zu werden. Journalisten könnten nicht sicher mit Informanten kommunizieren, Menschenrechtsaktivisten (NGOs) könnten ihre Arbeit nicht in repressiven Ländern verrichten, Anwälte und Ärzte könnten nicht vertraulich mit ihren Klienten kommunizieren.

Niemand würde in der Lage sein, ein privates Gespräch online zu führen.

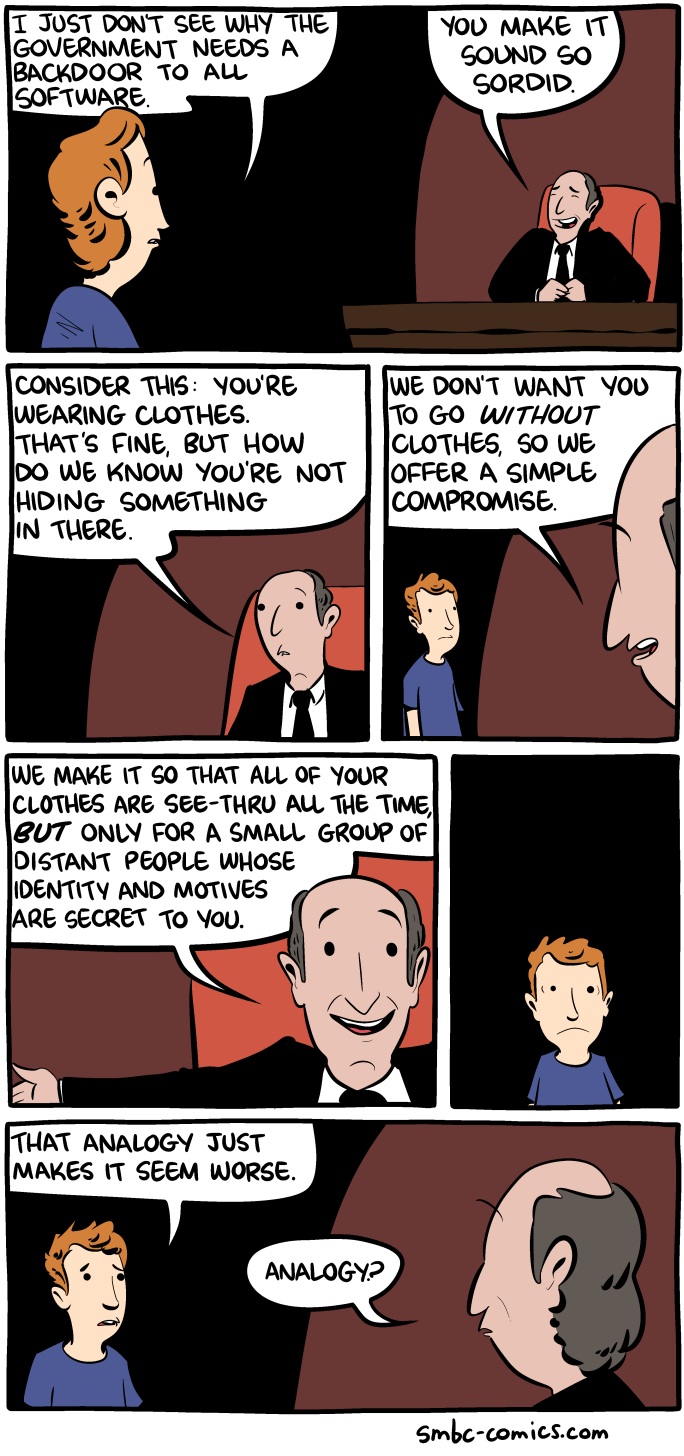

Zach Weinersmith hat einen tollen Comic gemacht, der zeigt, was es bedeuten würde, wenn die Regierung Hintertüren hätte:

Eine Verschlüsselungs-Backdoor ist per Definition eine Schwachstelle.

Es ist unmöglich, eine Hintertür zu bauen, auf die nur die "Guten" zugreifen können. Wenn das FBI Ihre E-Mails kopieren oder Zugang zur Festplatte Ihres Computers erhalten kann, können das auch Kriminelle, Terroristen und andere Regierungen.

So durchbrach China beispielsweise 2009 eine Google-Datenbank durch eine Hintertür, die nur der US-Regierung den Zugang ermöglichen sollte: Diese sensible Datenbank enthielt Informationen über US-amerikanische Überwachungsziele.

Kryptographie-Experten lehnen aus Sicherheitsgründen den Einbau von Hintertüren ab.

Sollte Regierungen der Zugang zu verschlüsselten Daten über eine Hintertür gewährt werden, würde dies nach Ansicht von Kryptographieexperten wie Matthew Green und Bruce Schneier mit der Verpflichtung zur Unsicherheit gleichgesetzt:

Exceptional access would force Internet system developers to reverse forward secrecy design practices that seek to minimize the impact on user privacy when systems are breached. The complexity of today's Internet environment, with millions of apps and globally connected services, means that new law enforcement requirements are likely to introduce unanticipated, hard to detect security flaws. Beyond these and other technical vulnerabilities, the prospect of globally deployed exceptional access systems raises difficult problems about how such an environment would be governed and how to ensure that such systems would respect human rights and the rule of law.

Die Entwicklung einer Hintertür ist einfach - die Absicherung unmöglich.

Um etwas Licht darauf zu werfen, warum eine Hintertür eine so verheerende Wirkung auf das Internet haben würde, stellen Sie sich Folgendes vor:

Wenn ein Technologieunternehmen eine Hintertür implementieren würde, bräuchte es Zugriff auf die privaten Schlüssel seiner Benutzer, um die Daten auf Anfrage entschlüsseln zu können. Dies würde bedeuten, dass sie alle privaten Schlüssel aller Benutzer in einem hochsicheren Tresor aufbewahren müsste, der nur für Mitarbeiter mit hohem Vertrauensschutz zugänglich sein dürfte.

Wann immer Strafverfolgungsbehörden einen entsprechenden Durchsuchungsbefehl ausstellten, müsste ein hochvertrauenswürdiger Mitarbeiter den Tresor öffnen, den benötigten Schlüssel abrufen und - sicher! - an die Strafverfolgungsbehörde übertragen.

Nun, um dieses Bild etwas verstörender zu machen: Für ein großes Technologieunternehmen würde dies Tausende von Anfragen pro Tag bedeuten - von Tausenden von verschiedenen Strafverfolgungsbehörden.

Für jedes Technologieunternehmen wäre es unmöglich, diesen Tresor vor Inkompetenz und Fehlern zu schützen. Darüber hinaus wäre ein solcher Tresor ein sehr attraktives Ziel für jeden bösartigen Angreifer im Internet, auch für mächtige staatliche Akteure.

Da Datenschutzverletzungen auf der ganzen Welt immer ausgefeilter werden, ist es offensichtlich, dass es unmöglich sein wird, diesen Tresor gegen vorsätzliche Angriffe zu schützen, und genau deshalb muss ein privater Schlüssel lokal beim Benutzer verbleiben und darf niemals auf einem zentralen Server gespeichert werden.

Ein privates Gespräch wäre nur offline möglich.

Wenn Politiker einen einfachen Backdoor-Zugang zur Online-Kommunikation wünschen, ignorieren sie auch, dass eine vollständige Überwachung in der Offline-Welt nie eine Option war: Es ist nicht verboten, die Tür abzuschließen. Es ist nicht verboten, zu flüstern. Es ist nicht verboten, außer Sichtweite einer CCTV-Kamera zu gehen.

Natürlich ist es ein Ärgernis für die Strafverfolgungsbehörden, dass eine gewisse Verschlüsselung für sie nicht geknackt werden kann. Genauso wie sie es ertragen müssen, dass wir die Telescreens aus dem dystopischen Roman'1984' nicht in unseren Schlafzimmern installiert haben.

Dies ist notwendig, damit wir alle die Freiheit in unserer Demokratie genießen können, anstatt in einem Überwachungsstaat zu leben.

Wenn die Privatsphäre verboten ist, haben nur Gesetzlose Privatsphäre.

Ein für allemal müssen wir verstehen, dass die Ächtung der Verschlüsselung in Online-Diensten nicht dazu beiträgt, Kriminelle besser zu verfolgen, sondern dass diese stattdessen verschlüsselte Tools bauen werden, die es für Strafverfolgungsbehörden noch schwieriger machen, den Überblick zu behalten.

Phil Zimmernmanns prominentes Zitat bleibt bestehen: "Wenn die Privatsphäre verboten ist, haben nur Gesetzlose Privatsphäre."

Eine Verschlüsselungs-Hintertür ist ein so großes Sicherheitsrisiko für uns alle, dass wir dies niemals zulassen dürfen.

Gesetze und Lecks

EARN IT - ein weiterer Angriff auf die Verschlüsselung

Die Regierungen der Vereinigten Staaten, des Vereinigten Königreichs, Kanadas, Australiens und Neuseelands (auch bekannt als Five Eyes) haben seit 2018 deutlich gemacht, dass sie planen, Technologieanbieter mit Sitz in ihren Ländern zu zwingen, den rechtmäßigen Zugriff auf die verschlüsselte Kommunikation der Nutzer über eine Verschlüsselungs-Backdoor zu ermöglichen.

Im Jahr 2020 hat Generalstaatsanwalt William Barr einen weiteren Versuch unternommen, die Online-Sicherheit mit seinen Forderungen nach Verschlüsselungs-Hintertüren zu zerstören: das EARN IT-Gesetz. EARN IT verbietet zwar nicht ausdrücklich die Verschlüsselung, aber es besagt, dass Technologieunternehmen "bewährte Verfahren" anwenden müssen, um Daten zu scannen, bevor sie hochgeladen werden.

Da diese "bewährten Verfahren" dann von einer Regierungskommission unter der Leitung von Generalstaatsanwalt Barr beschlossen werden, wird deutlich, dass die Verschlüsselung durch die Hintertür gebrochen werden soll.

Hier erfahren Sie, wie Sie das EARN IT-Gesetz bekämpfen können.

Darüber hinaus haben drei US-Senatoren nun auch den Lawful Access to Encrypted Data Act eingebracht, der darauf abzielt, die Verwendung von "warrant-proof" verschlüsselter Technologie durch Terroristen und andere schlechte Akteure zur Verschleierung illegalen Verhaltens zu beenden".

BlueLeaks als Beispiel für den schlimmsten Fall

Der BlueLeaks-Skandal von 2020 hat gezeigt, was es bedeutet, wenn sensible Daten nicht ausreichend gesichert sind. Der Sicherheitsexperte Brian Krebs schreibt auf seinem Blog:

"Eine vorläufige Analyse der in diesem Leck enthaltenen Daten deutet darauf hin, dass Netsential, ein Webdienstleister, der von mehreren Fusionszentren, Strafverfolgungsbehörden und anderen Regierungsbehörden in den Vereinigten Staaten genutzt wird, die Quelle der Kompromittierung war". Die NFCA schreibt: "Netsential hat bestätigt, dass diese Kompromittierung wahrscheinlich das Ergebnis eines Bedrohungsakteurs war, der ein kompromittiertes Benutzerkonto eines Netsential-Kunden und die Upload-Funktion der Webplattform ausnutzte, um bösartige Inhalte einzuführen, die die Exfiltration anderer Netsential-Kundendaten ermöglichten."

Dieses massive Leck von hochsensiblen Polizeidokumenten, die auch ACH-Leitungsnummern, internationale Bankkontonummern (IBAN) sowie persönliche Informationen und Bilder von Verdächtigen enthielten, war leicht möglich, weil die Angreifer in der Lage waren, Malware über ein missbrauchtes Benutzerkonto hochzuladen. Dies war die Schwachstelle: Die Anmeldedaten eines Nutzers reichten aus, um Unmengen von Daten abzurufen, da diese Daten nicht verschlüsselt waren.

Es ist unbestritten, dass der BlueLeaks-Angriff nicht erfolgreich gewesen wäre, wenn die Daten Ende-zu-Ende verschlüsselt gewesen wären.

Dies zeigt, warum Verschlüsselungs-Hintertüren so gefährlich sind: Wenn ein missbrauchter Mitarbeiter-Account - oder ein Mitarbeiter selbst - zum schwächsten Glied inder Kette werden kann, und dieser Zugriff auf den allgemeinen Entschlüsselungsschlüssel hat, besteht die Gefahr, dass alle Daten in die falschen Hände geraten.

Ein privates Gespräch wäre nur offline möglich

Wenn Politiker den Zugriff auf die Online-Kommunikation durch die Hintertür fordern, ignorieren sie auch, dass die totale Überwachung in der Offline-Welt nie eine Option war: Es ist nicht illegal, seine Tür zu verschließen. Es ist nicht illegal, zu flüstern. Es ist nicht illegal, sich aus dem Radius einer Überwachungskamera herauszubewegen.

Natürlich ist es für die Strafverfolgungsbehörden lästig, dass manche Verschlüsselungen nicht geknackt werden können, so wie es für die Strafverfolgungsbehörden lästig ist, dass wir in unseren Schlafzimmern keine Überwachungsapparate wie in dem dystopischen Roman "1984" installiert haben.

Die Strafverfolgungsbehörden müssen dies in Kauf nehmen, damit wir alle die Freiheit einer Demokratie genießen können und nicht in einem Überwachungsstaat leben müssen.

Wenn die Privatsphäre verboten wird, haben nur noch Gesetzlose Privatsphäre.

Wir müssen ein für alle Mal begreifen, dass ein Verbot der Verschlüsselung in Online-Diensten und der allgemeinen Überwachung nicht dazu beitragen wird, Kriminelle besser zu verfolgen. Stattdessen werden Kriminelle ihre eigenen verschlüsselten Tools entwickeln, Wegwerfhandys und andere Techniken verwenden, was es den Strafverfolgungsbehörden noch schwerer machen wird, den Überblick zu behalten.

Phil Zimmermanns bekanntes Zitat gilt nach wie vor: "Wenn die Privatsphäre verboten wird, haben nur noch Gesetzlose Privatsphäre".

Eine Verschlüsselungs-Backdoor ist ein so großes Sicherheitsrisiko für uns alle, dass wir sie niemals zulassen dürfen.

Open Source E-Mail, frei von Hintertüren

Aus diesem Grund entwickeln wir Tutanota als Open-Source-E-Mail-Service, der es technisch versierten Menschen ermöglicht, sich zu vergewissern, dass wir halten, was wir versprechen: Den Schutz Ihrer privaten E-Mails mit eingebauter Ende-zu-Ende-Verschlüsselung.

Wir haben es uns zur Aufgabe gemacht, die Massenüberwachung durch Verschlüsselung zu stoppen. Und wir freuen uns über jeden, der mitmacht.

Holen Sie sich jetzt Ihr eigenes sicheres E-Mail-Konto.