Perché U2F è importante: come funziona e perché è necessario.

FIDO U2F è importante per proteggere il processo di autenticazione. Protegge il vostro account dall'acquisizione da parte di malintenzionati, compreso il phishing. Assicuratevi di non perdere mai l'accesso alla vostra identità online!

FIDO U2F spiegato

tl;dr: U2F è importante perché è l'opzione più sicura per proteggere i vostri account. Attivatelo ovunque sia possibile.

In effetti, U2F è così importante che ogni servizio di posta elettronica dovrebbe supportarlo.

Il motivo è semplice: L'account di posta elettronica è la porta della vostra identità online. Servizi come Amazon, Twitter, PayPal e altri sono collegati al vostro account di posta elettronica e le password di questi servizi possono essere facilmente resettate se un malintenzionato ha avuto accesso alla vostra casella di posta.

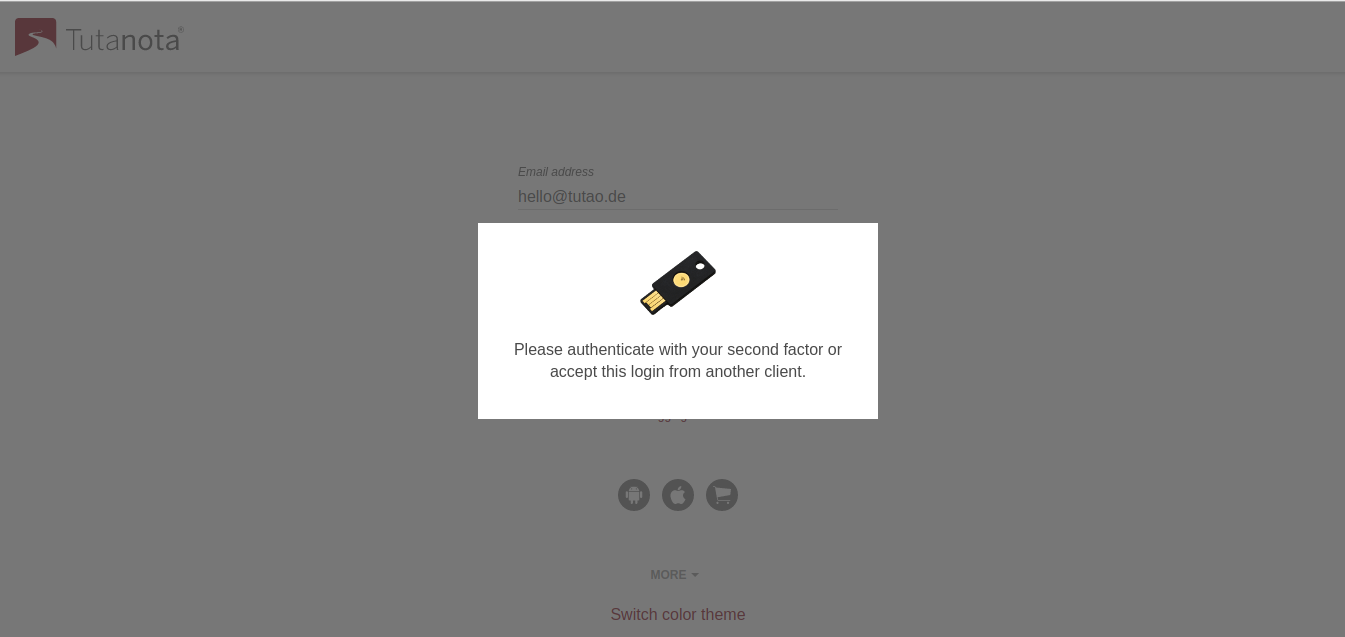

È da questo che FIDO U2F vi protegge. Se attivato sul vostro account di posta elettronica, ad esempio su Tutanota, sarà quasi impossibile per i malintenzionati impossessarsi della vostra casella di posta.

Che cos'è FIDO U2F (Universal 2nd Factor)? - Definizione

U2F è uno standard di autenticazione aperto che utilizza una sola chiave per più servizi. Semplifica ed eleva la sicurezza fornita dalla 2FA (autenticazione a due fattori) in quanto non sono necessari driver o software client.

L'autenticazione universale a due fattori si riferisce a un dispositivo separato che contiene una chiave segreta aggiuntiva necessaria per accedere agli account digitali. Invece di inserire un determinato codice (OTP), è sufficiente collegare un dispositivo come secondo fattore.

U2F vs 2FA

U2F non è la stessa cosa di 2FA: 2FA è l'autenticazione a due fattori che include tutti i metodi per il secondo fattore (SMS, TOTP, U2F e altri). L'U2F è solo un'opzione per impostare l'autenticazione a due fattori, anche se la più sicura!

Quali sono i vantaggi di U2F?

- Autenticazione rapida: Riduzione del tempo di autenticazione

- Forte sicurezza: Nessuna acquisizione di account quando viene utilizzato completamente

- Scelte multiple: Accesso a quasi 1.000 applicazioni e servizi

Quali sono gli svantaggi?

Le soluzioni U2F presentano uno svantaggio significativo rispetto a TOTP (che utilizza un segreto condiviso): Per U2F non esiste un'opzione di backup dei codici di recupero dei segreti condivisi.

Se una chiave hardware viene persa, diventa impossibile accedere ai servizi e alle applicazioni che sono stati originariamente protetti con questa chiave hardware. Pertanto, la maggior parte dei servizi offre un modo per reimpostare le credenziali di accesso per riottenere l'accesso.

Ad esempio, Tutanota offre un codice di recupero che deve essere inserito insieme alla password corretta per resettare (in questo caso: rimuovere) una chiave hardware U2F smarrita. Inoltre, in Tutanota è possibile registrare più chiavi hardware. Se una di esse viene smarrita, gli utenti possono comunque effettuare il login con una delle altre chiavi U2F registrate.

Perché l'U2F è importante?

Sicurezza U2F

U2F - l'autenticazione a secondo fattore con una chiave di sicurezza hardware - è il modo più sicuro per proteggere gli account online da attacchi dannosi.

È anche più sicuro dell'autenticazione a secondo fattore tramite OTP o TOTP, per questo noi di Tutanota consigliamo vivamente di attivare una chiave hardware per proteggere la vostra casella di posta elettronica criptata.

Come protegge U2F dal phishing?

U2F protegge le vostre credenziali di accesso, assicurandovi che nessuno possa impossessarsi dei vostri account, nemmeno dopo un attacco di phishing andato a buon fine.

Le e-mail di phishing stanno diventando sempre più sofisticate e questo aumenta il rischio di cadere in questi attacchi. Il mittente dell'e-mail di phishing di solito cerca di farvi cliccare su un link in cui dovreste inserire la vostra password. In questo caso, l'aggressore può facilmente rubare la password e impossessarsi dell'account.

Tuttavia, se sul vostro account è stato attivato un secondo fattore come U2F, la password sarà inutile per l'aggressore e il vostro account sarà al sicuro.

Inoltre, un login utente abilitato a U2F è vincolato all'origine; ciò significa che solo il sito reale può autenticarsi con la chiave (secondo fattore). L'autenticazione fallirà su qualsiasi sito di phishing fasullo, anche se l'utente è stato indotto a pensare che fosse reale.

Perché attivare il secondo fattore?

- U2F aumenta la protezione dei vostri account (come e-mail, drive, account di social media).

- U2F è la versione più sicura dell'autenticazione a due fattori.

- Un dispositivo U2F crea una chiave crittografica per sbloccare l'account.

- Gli attacchi di phishing diventano quasi impossibili con U2F.

Come funziona l'U2F?

Per l'utente, U2F è molto semplice. È possibile attivare la stessa chiave hardware U2F su tutti i propri account, come Tutanota, Amazon o Twitter. Quando si effettua l'accesso, si inseriscono il nome utente e la password, quindi è sufficiente inserire la chiave hardware di tipo USB nel dispositivo e toccarla per completare il processo di autenticazione.

Dal punto di vista tecnico, il processo è molto più complesso. La Fido Alliance spiega il processo in questo modo:

"Il dispositivo e il protocollo U2F devono garantire la privacy e la sicurezza dell'utente. Al centro del protocollo, il dispositivo U2F ha una capacità (idealmente, incorporata in un elemento sicuro) che conia una coppia di chiavi pubbliche/private specifiche per l'origine. Il dispositivo U2F fornisce la chiave pubblica e un Key Handle al servizio online o al sito web dell'origine durante la fase di registrazione dell'utente".

"Successivamente, quando l'utente esegue un'autenticazione, il servizio online o il sito web di origine invia nuovamente il Key Handle al dispositivo U2F tramite il browser. Il dispositivo U2F utilizza il Key Handle per identificare la chiave privata dell'utente e crea una firma che viene inviata all'origine per verificare la presenza del dispositivo U2F. Pertanto, il Key Handle è semplicemente un identificatore di una particolare chiave sul dispositivo U2F".

"La coppia di chiavi creata dal dispositivo U2F durante la registrazione è specifica dell'origine. Durante la registrazione, il browser invia al dispositivo U2F un hash dell'origine (combinazione di protocollo, hostname e porta). Il dispositivo U2F restituisce una chiave pubblica e un Key Handle. Molto importante, il dispositivo U2F codifica l'origine richiedente nel Key Handle".

"In seguito, quando l'utente tenta di autenticarsi, il server invia il Key Handle dell'utente al browser. Il browser invia questo Key Handle e l'hash dell'origine che richiede l'autenticazione. Il dispositivo U2F si assicura di aver emesso questo Key Handle per quel particolare hash dell'origine prima di eseguire qualsiasi operazione di firma. In caso di mancata corrispondenza, non viene restituita alcuna firma. Questo controllo dell'origine garantisce che le chiavi pubbliche e i Key Handle rilasciati da un dispositivo U2F a un particolare servizio online o sito web non possano essere utilizzati da un altro servizio online o sito web (ad esempio, un sito con un nome diverso su un certificato SSL valido). Si tratta di una proprietà fondamentale per la privacy: supponendo che il browser funzioni come dovrebbe, un sito può verificare l'identità con il dispositivo U2F di un utente solo con una chiave che è stata rilasciata a quel particolare sito da quel particolare dispositivo U2F. Se questo controllo di origine non fosse presente, una chiave pubblica e un Key Handle emessi da un dispositivo U2F potrebbero essere utilizzati come un 'supercookie' che consente a più siti collusi di verificare con forza e correlare l'identità di un particolare utente."

"L'utente è in grado di utilizzare lo stesso dispositivo su più siti web, fungendo così da portachiavi web fisico dell'utente con più chiavi (virtuali) per vari siti fornite da un unico dispositivo fisico. Utilizzando lo standard aperto U2F, qualsiasi origine sarà in grado di utilizzare qualsiasi browser (o sistema operativo) che abbia il supporto U2F per parlare con qualsiasi dispositivo conforme a U2F presentato dall'utente per consentire un'autenticazione forte".

Storia

Universal 2nd Factor (U2F) è uno standard aperto che rafforza e semplifica l'autenticazione a due fattori (2FA) utilizzando dispositivi specializzati Universal Serial Bus (USB) o near-field communication (NFC). È seguito dal progetto FIDO2, che comprende lo standard W3C Web Authentication (WebAuthn) e il Client to Authenticator Protocol 2 (CTAP2) di FIDO Alliance.

Sebbene inizialmente sia stato sviluppato da Google e Yubico, con il contributo di NXP Semiconductors, lo standard è ora gestito dalla sola FIDO Alliance.

Un elenco di tutti i servizi che supportano le chiavi U2F è disponibile qui.

Obiettivo: autenticazione forte e privacy per il web

L'ecosistema U2F è progettato per fornire un'autenticazione forte agli utenti sul web, preservando al contempo la privacy dell'utente.

L'utente porta con sé un "dispositivo U2F" come secondo fattore di accesso ai propri account online. In questo modo, questi account possono essere tenuti al sicuro, anche da attacchi di phishing.

Le chiavi hardware U2F sono un grande risultato, in quanto garantiscono la sicurezza delle persone e dei loro account online sul web.

Confronto tra le diverse opzioni per l'autenticazione a due fattori (2FA)

Dispositivo di sicurezza: U2F

- L'opzione più sicura

- La chiave privata è memorizzata localmente sul dispositivo U2F

- Garantisce la protezione contro gli attacchi man-in-the-middle (MITM) e il phishing

- Richiede un dispositivo hardware

- Non è richiesto l'inserimento manuale

App Authenticator: TOTP

- Un'app genera codici validi solo per un breve periodo di tempo (Google Authenticator, Authy, ecc.)

- Richiede l'inserimento manuale a ogni accesso

- Non richiede un dispositivo hardware

- Non protegge il login da dispositivo mobile perché l'app sul dispositivo mobile genera il secondo fattore

App Authenticator: HOTP

- Un'app genera codici validi per sempre (Google Authenticator, Authy, ecc.)

- I codici devono essere memorizzati in modo sicuro

- Richiede l'inserimento manuale a ogni accesso

- Non richiede un dispositivo hardware

- Non protegge l'accesso al dispositivo mobile perché l'app sul dispositivo mobile genera il secondo fattore

Codice SMS

- Il codice viene inviato via SMS

- Richiede l'inserimento manuale a ogni login

- Meno sicuro perché gli SMS possono essere facilmente intercettati

- Non richiede un dispositivo hardware

- Non protegge l'accesso al dispositivo mobile perché l'SMS sul dispositivo mobile contiene il secondo fattore