A nova lei anti-encriptação está no topo da EARN IT.

O Lawful Access to Encrypted Data Act exigiria que as empresas americanas utilizassem criptografia de porta traseira para os "bons da fita".

Guerras criptográficas

Esboço da Lei de Acesso aos Dados Criptografados

Os senadores Graham, Blackburn e Cotton chamam o Lawful Access to Encrypted Data Act (liberação de imprensa): "um projeto de lei para reforçar os interesses de segurança nacional e proteger melhor as comunidades em todo o país, pondo fim ao uso de tecnologia criptografada "à prova de mandado" por terroristas e outros atores maus para esconder o comportamento ilícito".

Eles justificam o projeto de lei proposto com a ameaça de terroristas e pedófilos: "A crescente dependência das empresas de tecnologia em relação à criptografia transformou suas plataformas em um novo pátio sem lei de atividades criminosas. Os criminosos, desde os predadores infantis aos terroristas, estão a tirar o máximo partido", diz Cotton. Ele quer "acabar com o Oeste Selvagem do crime na Internet".

Em vez disso, Cotton quer abrir o Oeste Selvagem para as forças da lei e as autoridades. Uma vez que as leis de vigilância, como uma porta traseira de criptografia para os "bons da fita" esteja disponível, é apenas uma questão de tempo até que os "bons da fita" se tornem maus ou abusem do seu poder. A história tem nos ensinado isso com frequência suficiente, então devemos ser capazes de entender a ameaça de uma vigilância parecida com a Orwellian pelo governo. Só na Alemanha, tivemos dois governos opressivos nos últimos cem anos que nos ensinaram porque a vigilância governamental é muito perigosa: a Alemanha Oriental e a Alemanha Nazi.

A opinião pública se opõe a um backdoor de encriptação.

Ao salientar o fato de que as empresas de tecnologia só devem decodificar informações sensíveis depois que um tribunal emite um mandado, os três senadores acreditam que podem fazer com que a opinião pública se manifeste a favor dessa lei de backdoor de criptografia.

No entanto, a espinha dorsal da Internet assenta numa encriptação inquebrável. Precisamos dela para a banca, para armazenar documentos sensíveis, para ter uma comunicação privada online. É claro que os senadores argumentam que a porta traseira que eles estão exigindo só estaria disponível para os 'bons da fita' apenas. No entanto, especialistas em criptografia já exploraram em detalhes se e como um backdoor de criptografia poderia ser realizado.

A conclusão tem sido sempre a mesma: Embora implementar uma porta traseira seja fácil, limitar o seu acesso apenas aos 'bons da fita' é impossível.

Como funcionaria uma tal porta traseira?

Para cumprir as ordens de descriptografia, como exigido pela Lei de Acesso aos Dados Encriptados, os serviços online teriam de ter acesso central a todos os dados encriptados, possivelmente com uma chave de descriptografia geral. Ao serem apresentados com uma ordem judicial, teriam de desencriptar os dados deste utilizador em particular - deixando os dados de todos os outros utilizadores intocados.

Este processo é feito por funcionários, por pessoas. Consequentemente, pode-se imaginar como seria difícil - se não impossível - assegurar a chave geral contra abusos e erros. Particularmente quando se considera o alto valor que essa chave geral teria para atacantes maliciosos, atores estatais (também do exterior), e outros.

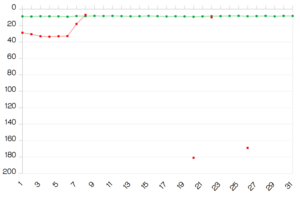

Com o constante aumento do número de violações, mostrado por este relatório de violação de dados, pode-se imaginar que não demoraria muito até que algum ator malicioso na internet tivesse acesso a esta chave geral, tornando toda a criptografia para todos os usuários inútil.

Como isto seria devastador, torna-se óbvio quando se olha para uma das mais graves violações de dados de 2020: A chamada violação da BlueLeaks expôs arquivos de centenas de departamentos policiais dos EUA, incluindo informações pessoais de suspeitos e criminosos condenados.

Parar o acesso legal à Lei de Acesso a Dados Criptografados

Assim como o projeto de lei EARN IT, devemos parar a proposta de Lei de Acesso Legal a Dados Criptografados. Aqui está como.